Die Welt erlebt seit Anfang 2023 einen alarmierenden Anstieg von Ransomware-Angriffen. Nach einem Rückgang im Jahr 2022 demonstrieren Cyberkriminelle ihre Hartnäckigkeit, indem sie Sicherheitslücken konsequent ausnutzen und Organisationen wieder erpressen.

Ransomware ist zurück; und bedrohlicher als je zuvor. Corvus‘ Threat Intelligence zeigt mit Hilfe von – so genannten- Ransomware-Leak-Sites im Darknet, dass die jüngsten Entwicklungen mehr als nur eine vorübergehende Phase, sondern ein deutliches Wiederaufleben dieser Form der digitalen Kriminalität darstellen.

Häufigkeit

Im Jahr 2022 kurz nach Ausbruch des Konflikts in der Ukraine gab es einen spürbaren Rückgang von Ransomware.

Trendlinie der Ransomware-Angriffsziele von Dezember 2020 bis April 2023

Von August 2022 bis Mai 2023 stiegen die Ransomware-Angriffe um erstaunliche 102 %. Ein stetiger Anstieg begann Ende 2022 und wurde im ersten Quartal 2023 deutlich stärker, mit einer Steigerung von 36 % im Vergleich zum Vorjahr und 65 % im Vergleich zum ersten Quartal 2021. Der Trend endete jedoch nicht dort, denn das zweite Quartal 2023 verzeichnet nun die höchste Anzahl an aufgezeichneten Opfern auf Leak-Sites.

Trendlinie der Ransomware-Angriffsziele von August 2022 bis Mai 2023

Corvus hat bereits Anfang 2023 auf die erhöhte Häufigkeit von Ransomware hingewiesen, und nun, zur Hälfte des Jahres, gibt es keine Anzeichen für eine Verlangsamung. Das wirft die Frage auf: Warum dieser Anstieg?

Mehr aktive Ransomware-Gruppen

Eine Erklärung dafür ist, dass die Anzahl der aktiven Ransomware-Gruppen zugenommen hat. Die „Industrie“ expandiert. Zwischen Januar 2022 und Mai 2023 gab es einen Anstieg um 33%. Durch das Auseinanderbrechen bekannter Ransomware-Gruppen gelangten ihre Verschlüsselungsprogramme ins Darknet. Dies ermöglichte es einer Reihe neuer Akteure, die Malware frei einzusetzen und ihre eigenen Ransomware-Operationen zu starten. Seit ihrer Veröffentlichung im Jahr 2021 haben zum Beispiel mindestens 10 neue Ransomware-Gruppen die Malware von Babuk verwendet. Zusätzlich bilden Mitglieder größerer, aufgelöster Gruppen Abspaltungen, was zu einer wachsenden Anzahl von Ransomware-Gruppen und Angriffen führt.

Aktive Ransomware-Leak-Sites von Dezember 2020 bis April 2023

Massenhafte Ausnutzung von Sicherheitslücken

Ein weiterer Grund für den Anstieg der Angriffe ist die massenhafte Ausnutzung von Software-Sicherheitslücken. Bedrohungsakteure nutzen Schwachstellen, um Opfer in großen Mengen anzugreifen. Dies führt zu skalierbaren Möglichkeiten, viele Opfer gleichzeitig zu erpressen. Früher ereigneten sich Angriffe dieser Größenordnung etwa einmal oder zweimal im Jahr. Im Jahr 2023 gab es bisher jedoch drei separate Vorfälle (ESXiArgs, GoAnywhere und MOVEit). Indem sie Sicherheitslücken in weit verbreiteter Software schnell ausnutzen, geben Bedrohungsakteure an, dass sie „intelligenter, nicht härter“ arbeiten.

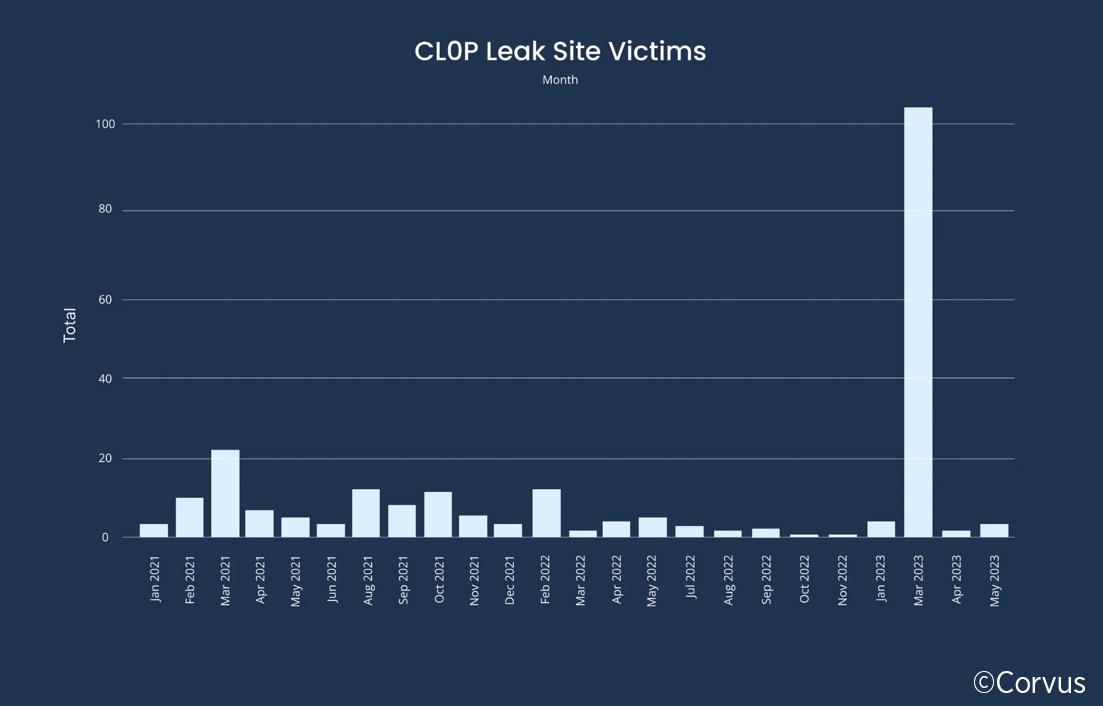

Ein Beispiel ist die ehemals relativ unbekannte CL0P-Ransomware-Gruppe. Zwischen Januar 2021 und Januar 2023 nannte die Gruppe durchschnittlich 5 neue Opfer pro Monat. Im Februar 2023 nutzte CL0P eine Sicherheitslücke in der verwalteten Dateiübertragungssoftware GoAnywhere aus und behauptete, über 130 Organisationen bei dem Angriff kompromittiert zu haben. Dies führte dazu, dass die Gruppe im März 2023 103 neue Opfer auf ihrer Leak-Site auflistete, fast so viele wie in den letzten beiden Jahren zusammen. Dies alles aufgrund einer einzigen massenhaft ausgenutzten Software-Sicherheitslücke. Kürzlich nutzte CL0P eine separate Sicherheitslücke in der Dateiübertragungssoftware MOVEit aus. Die Situation entwickelt sich derzeit noch, aber CL0P gibt bereits jetzt an, dass die Sicherheitslücke es ihnen ermöglichte, Hunderte von Opfern zu kompromittieren.

CL0P-Leak-Site-Opfer von Januar 2021 bis Mai 2023

Schweregrad

Es geht nicht nur um die Häufigkeit, auch die Schwere der Ransomware nimmt zu. Laut dem Zahlungsdienstleister Digital Asset Redemption sind Lösegeldforderungen und Zahlungen im Jahr 2023 gestiegen:

Durchschnittliche Lösegeldforderungen:

- 2023: 2 Millionen US-Dollar ↗

- 2022: 1,04 Millionen US-Dollar ↙

- 2021: 1,4 Millionen US-Dollar

Zahlungsbeträge steigen:

- 70% Anstieg gegenüber 2022 ↗

- 36% Anstieg gegenüber 2021 ↗

Zukünftige Trends in der Ransomware

Der Trend wird sich voraussichtlich fortsetzen. Die monatlichen Opferzahlen auf Leak-Sites werden voraussichtlich über den Vorjahren bleiben, während die monatlichen Vergleichszahlen während des Sommers leicht zurückgehen könnten. Eine weitere Zunahme der Angriffe wird in den letzten Monaten des Jahres erwartet. Die Ausnutzung von Software-Sicherheitslücken wird an Bedeutung gewinnen.

Schlussfolgerung

Wir schlagen keine Alarmglocken, um Panik auszulösen. Ja, Ransomware-Angriffe sind immer häufiger anzutreffen, aber es gibt Schritte, die Organisationen unternehmen können (und sollten!), um das Risiko zu begrenzen. Indem sie über aktuelle Trends informiert bleiben, können Organisationen ihre Zeit und ihr Sicherheitsbudget dort einsetzen, wo es am meisten zählt. Eine angemessene Schwachstellenverwaltung ist wichtiger denn je. Corvus bietet Unternehmen Informationen, um fundierte Sicherheitsentscheidungen zu treffen.

Die Analyse von Corvus basiert auf Daten von Digital Asset Redemption und eCrime.ch.

Der Bericht dient nur zu allgemeinen Informationszwecken und stellt keine spezifische Versicherungs- oder Informationssicherheitsberatung dar.